2007年度网络安全分析报告(4)

独家观点2:病毒猖狂 祸害人世

●漏洞利用技术层出不断

今年利用微软“0Day漏洞”进行传播的病毒频繁出现(“0Day漏洞”是软件厂商未发现或未发布修补补丁的漏洞)。以“ANI漏洞”的出现为例,利用微软漏洞进行传播,对包括Vista在内的Windows 所有用户造成严重威胁,成为首个利用“0Day漏洞”传播,造成了大面积感染的的病毒。

而微软Office软件漏洞更是成群出现,有权威统计数据显示在即将过去的2007年,微软软件的漏洞数量同比去年增长了近300%,且主要集中在Excel和Word中。此外,众多知名常用软件也在今年连接被暴高危漏洞,一场“漏洞门”正在整个软件行业上演。

●ARP欺骗技术肆虐局域网

局域网在2007年大受各类网络蠕虫的欢迎,杀手锏便是今年出镜率极高的ARP欺骗技术。其实局域网中的MAC地址欺骗机制早已存在,但此前一直未引起安全机构的重视。因此ARP欺骗病毒一经爆发便立刻导致全网中毒,病毒数据侵占网络带宽,网络通信阻塞、直至崩溃的严重后果,在病毒爆发的高峰期只能采取大面积断网隔离的妥协处理措施。

而反复中毒、反复隔离的现象在那段时期更是屡见不鲜。例如,清华大学校园网在4、5月期间遭到大规模ARP欺骗病毒攻击,出现网络不稳定、网速下降严重等情况,不多久病毒开始在整个校园横行,超过万台计算机受到影响,网络中心不得不成批封闭网络端口,数百个宿舍网络被切断隔离,给同学生活和学习、教师办公都带来了很大影响。

●映像劫持技术反狙击杀毒软件

今年的病毒有一个非常的显著特征——将矛头对准了老冤家杀毒软件。看到精心炮制的病毒还未出门便被杀毒软件斩首示众,病毒作者终于坐不住了,一大批专门对付杀毒软件的恶性病毒纷纷出笼,尽管名称各不相同,但核心技术便是大名鼎鼎的IFEO映像劫持。

病毒窜改注册表中的Image File Execution Options项后将包括杀毒软件、防火墙、反流氓等众多安全工具重新定向,使得这些安全软件全都无法运行,甚至把杀毒软件替换成病毒文件,大耍“狸猫换太子”的伎俩。

失去了杀毒软件的保护,系统已彻底敞开了大门,尾随而至的大群恶性蠕虫、盗号木马、流氓插件欢天喜地的在电脑中安营寨扎,系统被蛀的千疮百孔,它们再也不必看杀毒软件的脸色行事了,广告窗口疯狂弹出、QQ尾巴肆意发送、网游账号被洗劫一空……

●病毒也玩Rootkits技术

自从流氓软件落得过街老鼠人人喊打的境地后,偷偷练成了惊世邪功——内核驱动级Rootkits(Rootkits最早是一组应用于UNIX系统的黑客工具集,使用它们可隐藏入侵活动的痕迹),且多次成功逃脱安全软件的检测,屡试不爽。如今,众多病毒也采用此术大大提升自身抵抗力,可谓刀枪不入。

内核驱动级Rootkits可隐藏自身进程及动作、嵌入操作系统内核、劫持系统文件调用过程,获得对系统底层的完全控制权,犹如穿了防弹衣一样使得检测、清除这些代码成为当今反病毒界的公认难题。尽管其危害有目共睹,但遗憾的是目前尚没有绝对的防御体系,全球甚至没有一家反病毒厂商能够处理所有的内核驱动级Rootkits,因为解决一个新出现的Rootkits需要耗费大量时间。

●病毒将会越来越复合化、个性化

一个显著的趋势是今后病毒制作技术将越加向集成符合化、个性化发展。遥想三、四年前的冲击波、震荡波还在用单一的漏洞攻击方式。

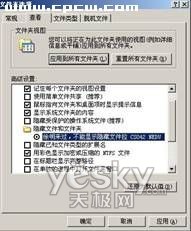

如今的熊猫烧香、大红猩猩、徐明病毒已采取多种技术手段、多途径快速传播的闪电战术,集成了关闭杀毒软件、IEFO劫持、破坏安全模式等多种功能,如徐明病毒更可窜改文件夹选项,将显示隐藏文件改为“徐明来过,不能显示隐藏文件”,再如熊猫烧香、小猪、小浩、大红猩猩都各自使用特定图标,凸显出病毒制作的个性化。