渗透测试的攻与守 认清网络面临的问题(4)

http://www.itjxue.com 2015-07-17 00:48 来源:未知 点击次数:

用户监控

用户监控有四种形式,其一全程监控:采用类似Ethereal的嗅探软件进行全程抓包嗅探;其二择要监控:对扫描过程不进行录制,仅仅在安全工程师分析数据后,准备发起渗透前才开启软件进行嗅探;其三主机监控:仅监控受测主机的存活状态,避免意外情况发生;其四指定攻击源:用户指定由特定攻击源地址进行攻击,该源地址的主机由用户进行进程、网络连接、数据传输等多方监控。

图1:软件开发的生命周期及渗透测试的地位

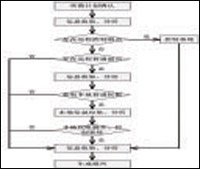

图2:渗透测试技术流程图

图3:微软IT攻击与渗透团队工作流程

备注:网络信息搜集

使用PING Sweep、DNS Sweep、SNMP Sweep、Tracert等手段对主机存活情况、DNS名、网络链路等进行信息收集。可以对目标的网络情况、拓扑情况、应用情况有一个大致的了解,为更深层次的渗透测试提供资料。

保守策略选择

对于不能接受任何可能风险的主机系统,如银行票据核查系统,电力调度系统等,可选择如下保守策略:

1)复制一份目标环境,包括硬件平台,操作系统,数据库管理系统,应用软件等。

2)对目标的副本进行渗透测试。

(责任编辑:IT教学网)

下一篇:Windows防非法用户入侵技巧