ARP攻击解决方案 ARP卫士防范效果测试

http://www.itjxue.com 2007-10-28 21:11 来源:IT教学网 点击次数:

ARP现在不仅是协议的缩写,还成了局域网掉线的代名词。因为协议的设计者,当初并没有考虑到一些别有用心的人的龌龊想法。所以一时间ARP欺骗导致的掉线,搞的人们束手无策。有些时候甚至欲哭无泪。

还好,计算机是人类的发明,人类主宰世界的主要因素就是适应环境,同时改变环境。所谓魔高一尺,道高一丈。我们惊喜的发现防护措施一个接着一个的被推广起来。批处理双绑、防护ARP的硬件路由、多VLAN的划分应对ARP。这些措施都为解决此类问题作出了贡献。那么这些方法是不是能够完全解决现如今的ARP问题呢?回答是不能!上述方法或不是最有效的或不是最彻底的。

经过多方面的考察与测试终于找到了一种有效并能够彻底解决的办法。那么下面就为大家来推荐一下此类办法。用ARP卫士来有效并彻底的解决ARP掉线问题。

注:与常用的软件授权CDKEY形式不同的是。这个软件是通过网络来验证的,有点像网络游戏的认证模式。

关于软件的安装流程就不细说了,不停点击下一步就行了。提醒下因为软件分管理端与客户端,所以在安装的时候一定要区分开。因为采用了网络验证授权的形式,所以管理端一定要安装在能够长期开机并能上网的机器上。注意:有时安装后IP指向都正确但不能在线保护,那就要看XP操作系统自带的防火墙是不是默认打开了,要关掉。

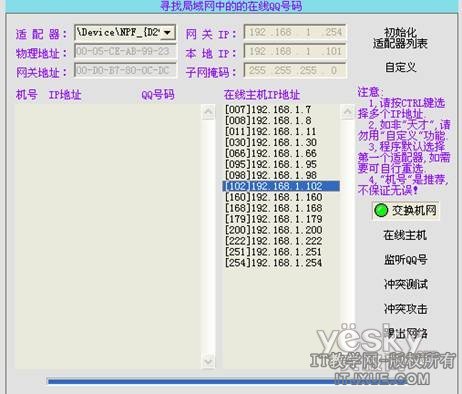

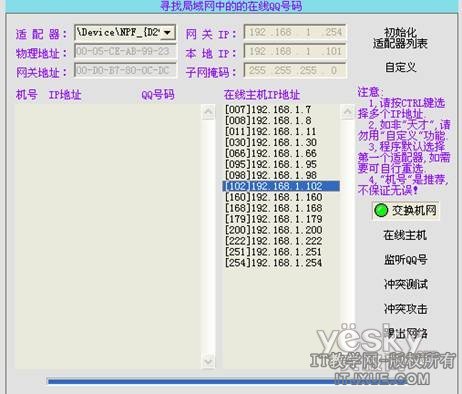

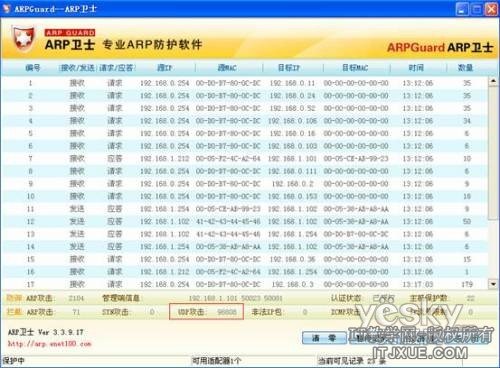

下面结合网络上的一些攻击工具,让我们来看一下ARP卫士的防护效果。要说明的是,我的机器IP是192.168.1.101 攻击另一台机器的IP是192.168.1.102,我的网关是192.168.1.254。

用QQ第六感攻击

分别点击监听QQ、冲突测试、冲突攻击、与踢出网络。打开ARP卫士客户端。如下图

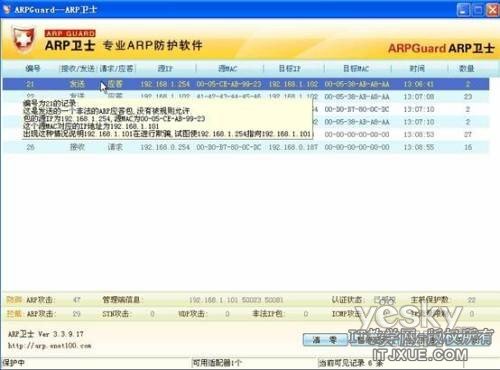

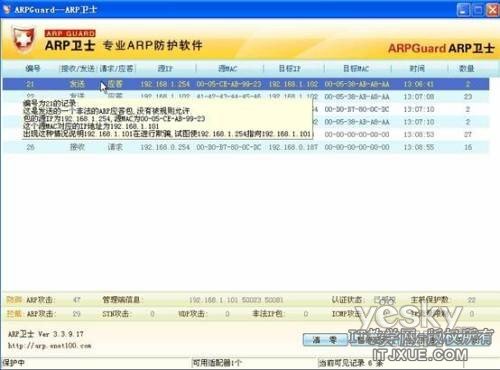

这种监听QQ的行为是欺骗102这台机器原来指向的254网关改为指向我。但完全被ARP卫士拦截住了。把鼠标放在日志上会有详细的说明。再看一下ARP卫士管理端。如图

分别点击监听QQ、冲突测试、冲突攻击、与踢出网络。打开ARP卫士客户端。如下图

这种监听QQ的行为是欺骗102这台机器原来指向的254网关改为指向我。但完全被ARP卫士拦截住了。把鼠标放在日志上会有详细的说明。再看一下ARP卫士管理端。如图

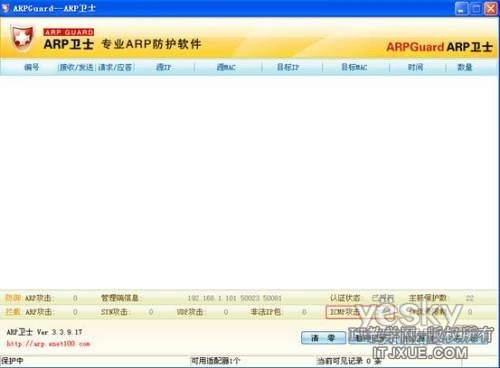

请大家注意看192.168.1.101这台机器。在拦截信息里面的A类攻击后面数字由0变为了71

也就是说刚才在客户端发出的ARP攻击在管理端也作了记录。

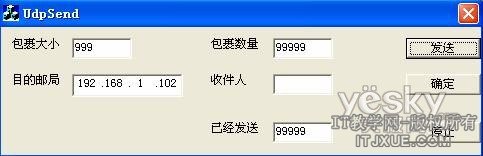

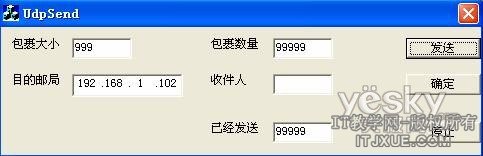

用UDP洪水攻击器对192.168.1.102进行攻击

发送用时大约3秒就完成了,看下客户端

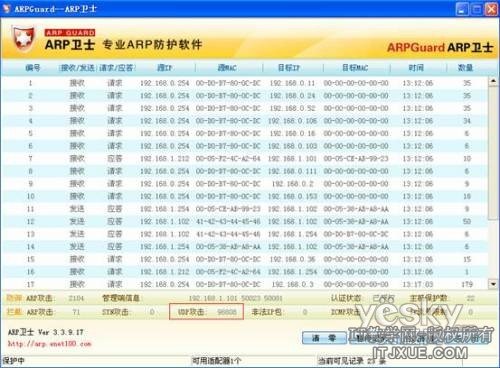

客户端下面的红线内,显示了发生UDP攻击,以及非法包数量。再看管理端

管理端也同样作了记录。

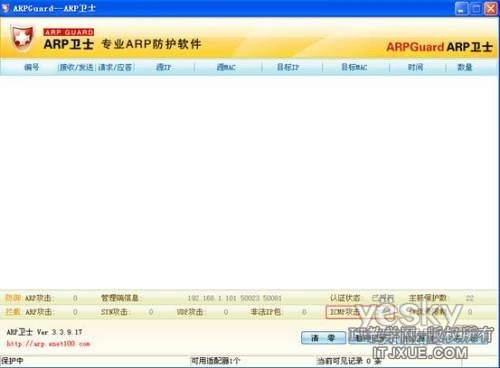

用ICMP洪水攻击器对192.168.1.102进行攻击

管理端I代表ICMP攻击。

发送用时大约3秒就完成了,看下客户端

客户端下面的红线内,显示了发生UDP攻击,以及非法包数量。再看管理端

管理端也同样作了记录。

用ICMP洪水攻击器对192.168.1.102进行攻击

管理端I代表ICMP攻击。

(责任编辑:IT教学网)

上一篇:没有了